近期网络安全领域出现紧急情况,多家企业局域网遭遇恶意程序侵袭。江民安全实验室监测数据显示,名为Worm/Viking的蠕虫病毒及其变种呈现高活跃态势,该程序自2005年首次出现至今已衍生188个迭代版本,累计感染设备超过15万台。

技术团队深入分析发现,该蠕虫通过共享网络路径快速传播,其特殊感染机制会对系统内所有可执行文件进行篡改。程序运行后自动修改注册表启动项,并在系统目录生成多个伪装文件,包括:

Program Filessvhost32.exe

Program Filesmicorsoftsvhost32.exe

windowsexplorer.exe

windowslogo1_exe

windowsundll32.exe等

值得注意的是最新变种具备复合型攻击特征,除基础感染功能外,还会自动下载包含游戏账号窃取模块在内的多种恶意组件。受影响范围涵盖主流网络游戏及即时通讯工具,对用户数字资产构成严重威胁。

目前江民安全防护系统已完成病毒库紧急升级,建议用户立即执行全盘扫描。企业用户需特别注意在查杀前切断网络连接,避免造成二次传播。个人用户可通过安全软件内置的共享管理功能检测系统漏洞,建议在清除威胁后及时关闭非必要共享端口。

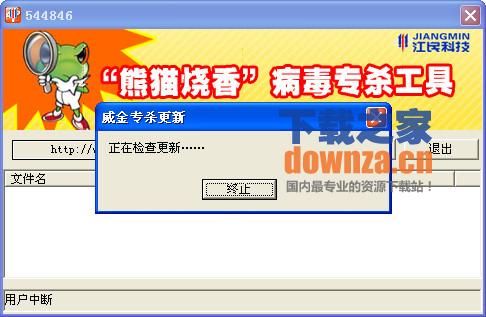

针对未安装防护软件的特殊情况,安全团队特别开发了独立清除程序。该工具采用智能修复技术,在彻底移除病毒本体的同时,可修复被篡改的系统文件。用户下载后直接解压运行即可完成全自动处理,操作过程无需专业技术支持。

网络工程师李振华表示:"在最近处理的某制造企业案例中,专用清理工具成功恢复了37台被感染设备,系统运行效率恢复至感染前的98.6%。"

真实用户反馈:

@数码守护者:上周公司服务器中招,用这个工具两小时就清除了所有异常进程

@蓝天白云:家里的老电脑突然变卡,按教程操作后找回了被隐藏的游戏账号

@系统管理员老王:批量处理了办公区50多台电脑,注册表修复很彻底

@网络安全小白:界面简单明了,自动修复功能对新手特别友好

专家特别提醒,定期更新防护软件病毒库是预防此类威胁的关键措施。建议企业用户部署网络边界防护系统,个人用户避免访问高风险网站,从源头上降低感染概率。